agentctl¶

Giới thiệu¶

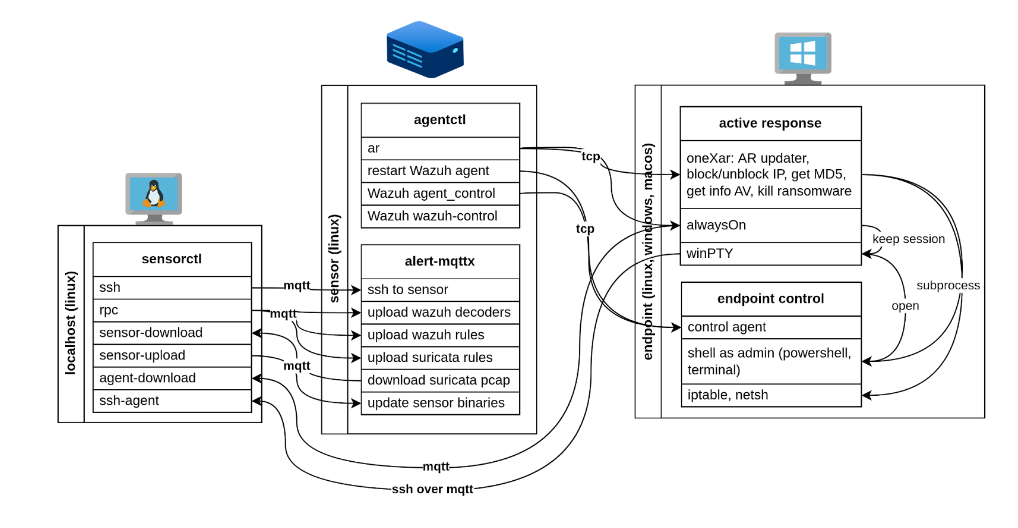

agentctl là một công cụ dòng lệnh sử dụng giao thức mã hóa TCP để thực hiện các phản ứng chủ động (active response). Các tính năng nổi bật bao gồm:

- Always-On: Duy trì phiên làm việc và tải file từ Agent về máy local.

- WinPTY: Kết nối SSH vào Windows Agent.

- oneXar: Thực hiện các phản ứng chủ động tổng hợp như cập nhật AR, chặn/gỡ chặn IP, lấy MD5, và tiêu diệt ransomware.

Tính năng chính¶

- Kết nối SSH với Agent.

- Liệt kê và kiểm tra trạng thái của Agent.

- Khởi động lại Agent.

- Thực hiện Always-On: Kết nối SSH vào Windows và tải file từ Agent về local.

- Thực hiện oneXar: Chặn/gỡ chặn IP, cập nhật AR, lấy MD5, kiểm tra thông tin ESET antivirus, tiêu diệt ransomware.

Sơ đồ luồng¶

Các tính năng chính¶

- 05 tính năng chính:

agent,ar,wazuh-control,restart-manager,restart-agent. - 02 tính năng bổ sung:

ssh-agent,agent-download.

Use Case 1: Thiết lập kết nối SSH trực tiếp tới Agent¶

-

Kết nối SSH vào Sensor:

bash ./sensorctl ssh sensor-20250101000000.000 -

Tìm Agent ID trên

soc-managervà bật active response Always-On trên Agent:bash ./sensorctl ssh sensor-20250101000000.000 agentctl agent agentctl ar run --agent 001 --command "alwayson-windows0" -

Quay lại máy local và kết nối SSH vào Agent thông qua

sensorctl:bash ./sensorctl ssh-agent sensor-20250101000000.000 001

Use Case 2: Phản ứng sự cố – Cô lập Agent bị nhiễm mã độc¶

- Kết nối SSH vào Agent để lấy địa chỉ IP của máy nạn nhân thông qua

sensorctl. -

Gửi lệnh cô lập địa chỉ IP của máy nạn nhân cho tất cả Agent:

bash agentctl ar run --all-agents --command "onexar-windows0" --args "block-ip" --alert '{"data":{"ip":"192.168.121.2"}}'

Giải thích¶

- Lệnh trên gọi active response

oneXarvới chức năng chặn IP (block-ip), áp dụng cho tất cả các Agent. - Địa chỉ IP

192.168.121.2(ID 001) sẽ bị chặn bởi firewall trên tất cả các máy đã cài Agent (ID 001-005), cô lập máy bị nhiễm trong hệ thống.

Use Case 3: Điều tra số – Lấy IOC từ Agent¶

- Kết nối SSH vào Agent để lấy IOC của máy nạn nhân thông qua

sensorctl. -

Tải IOC từ Agent về máy local:

bash ./sensorctl agent-download sensor-20250101000000.000 001 --dst_file "C:\Users\user\Pictures\minikatinat.exe" -

Với hash

92804faaab2175dc501d73e814663058c78c0a042675a8937266357bcfb96c50, có thể xác định đây là công cụmimikatz.exe.